Os dados confidenciais são o principal alvo dos ataques, mostrando a necessidade de controles de TI mais eficazes que protejam os dados. Embora a proteção de dados seja considerada principalmente uma categoria BDR (backup e recuperação de desastres), existem outras tecnologias essenciais, como prevenção de vazamento de dados (DLP) e criptografia, que protegem informações confidenciais contra uma ampla variedade de ameaças, como vazamento de dados.

O que é um vazamento de dados?

Um vazamento de dados é uma violação de segurança na qual dados confidenciais, sensíveis ou protegidos são acidentalmente ou deliberadamente liberados para um ambiente não confiável ou usuários não autorizados fora ou dentro da organização. Um vazamento de dados pode ocorrer por qualquer canal, incluindo canais locais — armazenamento removível, impressoras, unidades mapeadas redirecionadas, área de transferência redirecionada — e comunicações de rede — email, mensagens instantâneas, serviços de webmail, serviços de compartilhamento de arquivos, redes sociais, acesso à web e protocolos de transferência de arquivos , etc

Que tipos de dados confidenciais geralmente vazam?

Os quatro tipos mais comuns de dados confidenciais que podem vazar de uma organização e levar a graves riscos financeiros e de reputação são:

- Informações de identificação pessoal (PII), incluindo nomes de funcionários ou clientes, e-mail, endereço postal, SSN, número do passaporte, carteira de habilitação, conta de mídia social, etc., de acordo com o GDPR

- Informações de saúde protegidas do paciente (PHI) de acordo com HIPAA

- Dados do cartão de pagamento dos clientes com contratantes conforme PCI-DSS

- Documentos comerciais confidenciais com dados “confidenciais” ou outros tipos de dados confidenciais, incluindo segredos comerciais, propriedade intelectual (IP), etc.

Qual é a diferença entre prevenção contra vazamento de dados e prevenção contra perda de dados?

Enquanto “perda de dados” refere-se aos dados que residem em sistemas de TI que são destruídos devido a negligência, ataques ou desastres, “vazamento de dados” é a transferência de dados para usuários internos não autorizados ou partes externas. No entanto, os termos prevenção contra perda de dados e prevenção contra vazamento de dados são usados de forma intercambiável no setor de DLP e referem-se ao conjunto de controles responsáveis por detectar, bloquear e auditar o vazamento de dados. O principal conjunto de tecnologias que abordam a perda de dados são as soluções de backup e recuperação de desastres (BDR), enquanto os vazamentos de dados são resolvidos pelo DLP.

O que causa o vazamento de dados?

Vazamentos de dados acontecem quando a organização não controla quem tem acesso a seus dados valiosos e o que eles podem fazer com eles. As violações de dados podem ser causadas por riscos internos e atividades externas.

Riscos internos. Os riscos internos podem acontecer por três razões:

- Exposição de dados não intencional ou negligente por um funcionário

- Falhas do sistema e configurações incorretas de TI

- Ameaças causadas por um insider malicioso

De acordo com o Cybersecurity Insiders, 90% das organizações se sentem vulneráveis a ameaças internas – e com razão. A principal razão interna para vazamentos de dados é a natureza humana. Funcionários, clientes, contratados, parceiros — todos usuários legítimos do sistema corporativo de TI — são humanos cujos erros acidentais, negligência, curiosidade ou má conduta podem levar a vazamentos de dados. Alguns usuários também são vítimas de ataques de phishing. Outros podem roubar intencionalmente informações corporativas.

Ataques externos. Nesse caso, o alvo principal são os dados confidenciais. Na verdade, o objetivo de 80% das violações de dados é exfiltrar dados confidenciais para fins financeiros por meio de infiltração de malware por meio de vulnerabilidades de software, hacking e engenharia social (por exemplo, phishing).

Então, o que acontece quando os dados vazam?

Quando dados confidenciais vazam, sua empresa e a de seus clientes podem sofrer sérios riscos financeiros, de reputação e jurídicos, incluindo:

- Multas regulatórias devido ao vazamento de dados protegidos sujeitos a regulamentações como GDPR, CCPA, HIPPA e PCI-DSS

- Manchetes embaraçosas que podem levar à perda de clientes, parceiros e receita

- Responsabilidades judiciais resultantes do vazamento de dados de seus clientes ou de seu próprio negócio

Quais são os tipos funcionais de soluções de prevenção contra perda de dados?

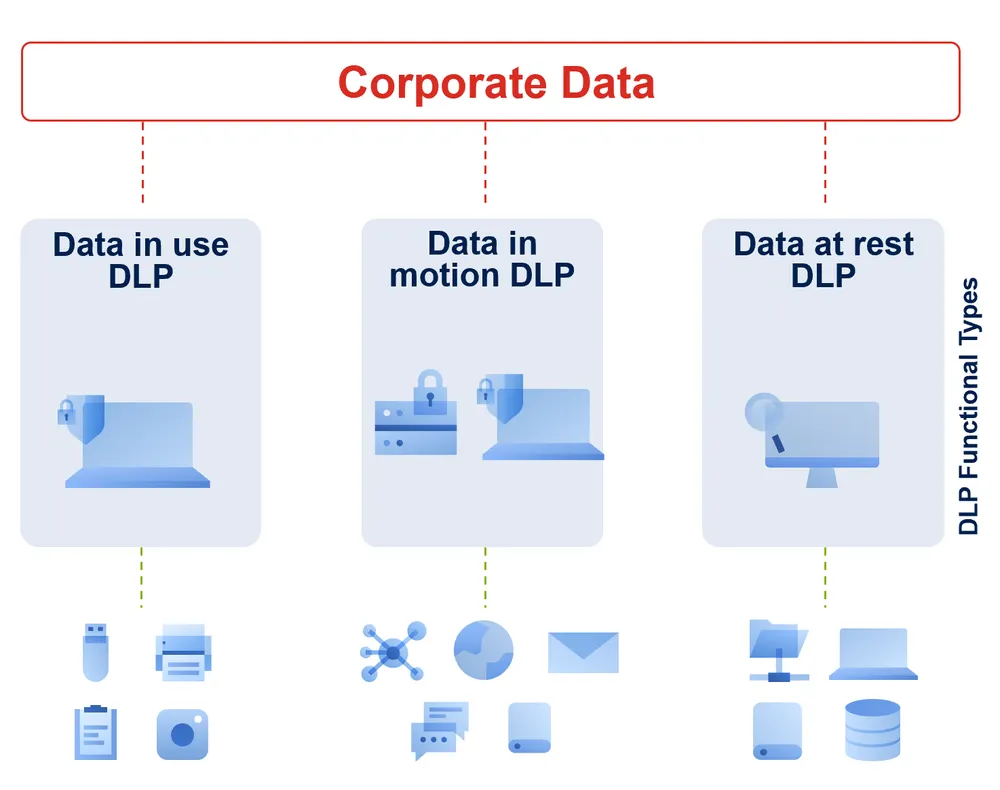

As soluções de prevenção de perda de dados (DLP) podem ser comparadas a um “sistema de encanamento” para fluxos de dados comerciais confidenciais. Essas soluções detectam e impedem o uso não autorizado (dados em uso), transmissão (dados em movimento) e armazenamento (dados em repouso) de dados confidenciais. Mais especificamente:

O DLP de dados em repouso descobre conteúdo confidencial exposto em dados armazenados em ativos de TI corporativos (por exemplo, compartilhamentos de arquivos de rede, sistemas de arquivos de endpoint, bancos de dados, repositórios de documentos e armazenamento baseado em nuvem) e corrige violações da política de armazenamento de dados.

O DLP de dados em movimento evita o vazamento de dados por meio de comunicações de rede (por exemplo, e-mails, webmail, mensagens instantâneas, mídia social, compartilhamento de arquivos baseado em nuvem, bem como protocolos HTTP(S), FTP(S) e SMB).

O DLP de dados em uso evita o vazamento de dados por meio de canais locais, dispositivos periféricos e aplicativos em computadores endpoint protegidos (por exemplo, armazenamento removível/redirecionado, área de transferência, impressão, capturas de tela)

As soluções DLP fazem isso aplicando uma combinação de controles contextuais (com base no contexto de uma operação – por exemplo, remetente, destinatário, canal usado) e métodos de análise de conteúdo para impor políticas de uso e manipulação de dados aceitáveis para os negócios em toda a organização que evitam a exfiltração de dados para destinatários internos e externos não autorizados.

Aqui estão algumas estatísticas de vazamento de dados

Empresas de qualquer tamanho podem sofrer com vazamento de dados. O exemplo mais conhecido e prejudicial de vazamento de dados internos foi e continua sendo o WikiLeaks — aquele cometido por Chelsey/Bradley Manning. Ela (então ele) copiou dados classificados e ultrassecretos para um CD-ROM e os publicou no WikiLeaks.

Em 2021, os auditores da NASA descobriram que os usuários estavam “enviando e-mails não criptografados contendo dados confidenciais, mas não classificados (SBU), informações de identificação pessoal ou dados do International Traffic in Arms Regulations (ITAR) – qualquer um dos quais poderia expor a Agência a um risco que pode afetar segurança nacional, incorrer em perda de propriedade intelectual ou comprometer dados confidenciais de funcionários e contratados.”

No final de 2019, um pesquisador da Comparitech descobriu que 250 milhões de registros de clientes da Microsoft foram expostos na web aberta, incluindo endereços de e-mail, endereços IP e locais. Esse vazamento de dados ocorreu porque os bancos de dados não estavam devidamente protegidos.

Em 2020, a Tesla sofreu um vazamento intencional de dados quando um engenheiro de software transferiu milhares de arquivos com segredos comerciais para uma conta pessoal do Dropbox.

Quais são algumas dicas para proteger os negócios de seus clientes contra vazamento de dados?

Todo MSP deve incentivar seus clientes a seguir estas quatro dicas para ajudar a mitigar o risco de vazamento de dados:

1. Gerenciar os níveis de segurança e os riscos associados a terceiros, incluindo fornecedores, contratados, consultores . Terceiros podem ser um dos maiores riscos, portanto, certifique-se de avaliar quem tem acesso a informações confidenciais, se eles precisam de acesso e como você planeja mitigar o risco. Você também deve avaliar continuamente a postura de segurança de seus fornecedores para garantir que suas metas de segurança estejam alinhadas com sua organização.

2. Gerencie as permissões dos funcionários para transferir dados confidenciais. Nem todos os funcionários devem ter as mesmas permissões, portanto, certifique-se de avaliar as permissões por funcionário, grupos, etc. Certifique-se também de interromper imediatamente os direitos de logon e as permissões de qualquer funcionário que deixar a empresa — independentemente das circunstâncias.

3. Classifique os dados confidenciais . Você não pode proteger o que não sabe que tem. Todos os dados, sujeitos a regulamentos de conformidade, como GDPR, HIPAA, PC-DSS, bem como dados confidenciais específicos da empresa, devem ser classificados.

4. Implemente uma solução DLP para proteger todos os endpoints . Esta dica é um “must” absoluto, pois nenhuma organização pode impedir o vazamento de dados sem a solução DLP correta instalada. Uma solução DLP bloqueia dados arriscados detectando e impedindo o uso não autorizado, transmissão e armazenamento de dados confidenciais, protegidos ou sensíveis. Sem a solução ou serviço DLP certo, uma organização terá pouco sucesso protegendo seus dados confidenciais contra acesso não autorizado e exfiltração por meio de ataques externos ou riscos internos, como configurações incorretas de TI, erros humanos e ameaças maliciosas. A prevenção de perda de dados é a única tecnologia que pode fornecer visibilidade e controle sobre os dados em repouso, em movimento e dados em uso.

Quais são os desafios para implementar um serviço DLP?

Historicamente, os sistemas DLP tradicionais foram desenvolvidos para organizações empresariais porque essas soluções são caras para adquirir e difíceis de implementar. Infelizmente, os provedores de serviços (SPs) são deixados de lado, pois essas soluções monstruosas têm processos manuais complexos para criação de políticas e ajustes de acompanhamento, resultando em um longo tempo de valorização e altos custos. Essas soluções não podem ser facilmente adaptadas para atender aos requisitos de orçamento e negócios de pequenas e médias empresas (SMBs), nem atendem aos requisitos de SPs que desejam fornecer um serviço gerenciado multitenant. Além disso, os especialistas em DLP são mais difíceis de encontrar e mais caros do que os especialistas gerais em segurança de TI.

O gerenciamento de serviços DLP também é complexo e caro. Na verdade, 69% dos técnicos gastam mais tempo gerenciando ferramentas do que se defendendo contra ameaças, e há um alto custo para entrega e gerenciamento de serviços. Os serviços DLP eficientes exigem políticas específicas de negócios, que são exclusivas para cada cliente e mudam com frequência. Este é outro desafio para os SPs que não têm e não podem adquirir um conhecimento tão profundo das especificidades do negócio dos clientes.

Com os sistemas DLP tradicionais, o processo de criação e configuração da política DLP está sujeito a erros humanos devido à complexidade e granularidade dos processos manuais. Esses erros na política DLP podem interromper a continuidade dos negócios e aumentar a rotatividade de clientes.

A Xtech Solutions fornece uma solução de prevenção de perda de dados para o seu negócio

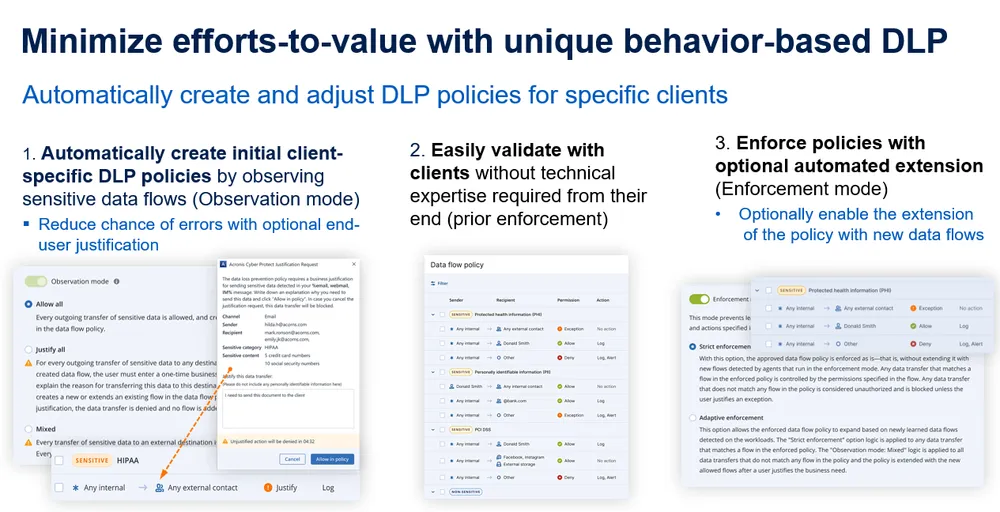

O pacote avançado de prevenção de vazamento de dados do Endpoint Protection Cloud capacita os provedores de serviços com provisionamento, configuração e simplicidade de gerenciamento inigualáveis para evitar vazamento de dados de dispositivos periféricos do cliente e comunicações de rede. Sua tecnologia exclusiva de perfil de fluxo de dados baseada em comportamento cria automaticamente e mantém continuamente políticas específicas de negócios, sem exigir meses para implantar, equipes para manter ou um Ph.D. na lei de privacidade para entender por linha de base e perfis de fluxos de dados confidenciais do usuário. Aqui está como funciona.

A prevenção de vazamento de dados ou DLP avançado é executado no modo de observação e cria automaticamente a política DLP inicial para cada cliente, monitorando fluxos de dados confidenciais em seus computadores endpoint e gerando automaticamente novas regras na política DLP. Isso fornece políticas específicas de negócios sem a necessidade de gastar muito tempo aprendendo as especificidades de negócios de seu cliente e configurando manualmente sua política DLP exclusiva — o que pode causar muitos erros e criar canais de vazamento de dados descontrolados ou interromper operações comerciais normais. Para maior precisão, você pode ativar uma justificativa opcional do usuário final para cada fluxo de dados confidenciais recém-observado.

Depois que a política de linha de base é criada, ela é representada em um formulário gráfico fácil de validar com os clientes. O processo de validação não requer conhecimento técnico do cliente e é necessário para ajustar a política antes da aplicação.

Depois que a política for validada, você poderá aplicá-la alternando para o modo de imposição. Em um modo de imposição estrita, todas as regras serão impostas como estão e quaisquer novos fluxos de dados que não correspondam a uma regra na política DLP serão tratados como arriscados e bloqueados. Opcionalmente, você pode ativar a extensão automatizada das políticas impostas com novos fluxos de dados confidenciais relacionados aos negócios, mas não observados anteriormente, escolhendo o modo de imposição adaptável. A imposição adaptativa ajuda a minimizar o trabalho gasto em atualizações de políticas e reduz o risco de possíveis interrupções nos negócios.

A prevenção de vazamento de dados avançada também permite resposta rápida, investigações forenses pós-violação e manutenção de políticas com recursos robustos de auditoria e registro, alertas ajustáveis com base em eventos DLP e widgets ricos em informações.

Agora você poderá proteger os dados de seus clientes que fluem pelos mais de 70 canais comuns. Isso inclui canais locais — como impressoras e dispositivos de armazenamento removíveis — bem como unidades mapeadas e pranchetas redirecionadas de terminais remotos ou BYODs para VDIs ou desktop virtual e sessões de aplicativos no computador host. Você também pode proteger uma ampla gama de comunicações de rede, incluindo os e-mails e mensageiros instantâneos mais populares, bem como dezenas de redes sociais, webmail e serviços de compartilhamento de arquivos em nuvem.

O DLP avançado também protege os dados confidenciais de seus clientes imediatamente. Os clientes podem cumprir os regulamentos com mais facilidade – como GDPR, HIPAA, PCI DSS – e proteger documentos marcados como confidenciais com classificadores integrados para detectar dados confidenciais dessas categorias e bloquear transferências não permitidas pela política DLP. Além disso, os provedores de serviços também podem aproveitar classificadores personalizados com base no tipo de arquivo para um controle mais granular sobre os fluxos de dados.

O DLP avançado expande os recursos do Endpoint Protection Cloud adicionando componentes poderosos para fortalecer ainda mais seus serviços com recursos exclusivos de proteção de informações, integrados a uma infinidade de outras tecnologias de proteção cibernética.

Você também pode entrar em contato com a nossa equipe de especialistas.