Conectividade Simples e Segura para Escritórios e PMEs A conectividade de rede é essencial para o sucesso de qualquer empresa moderna. Desde o acesso a aplicativos em nuvem até a comunicação interna, uma rede c...

Conectividade confiável, simples e acessível Em um mundo onde cada empresa depende de conectividade constante para manter operações em nuvem, sistemas internos e comunicação eficiente, a rede tornou-se um dos p...

Com a evolução constante das redes (hybrid work, IoT, ambientes industriais e data centers altamente escaláveis), escolher o switch ideal ficou mais desafiador. A Cisco oferece uma ampla gama de soluções, cada ...

Com o avanço constante das ameaças cibernéticas, proteger os dados e a infraestrutura digital se tornou essencial para a sobrevivência e o crescimento das pequenas empresas. Neste cenário, o firewall corporativ...

Introdução: por que investir em uma rede wireless planejada Vivemos em um mundo cada vez mais móvel e conectado: dispositivos como laptops, smartphones, tablets, IoT e wearables demandam acesso constante e de a...

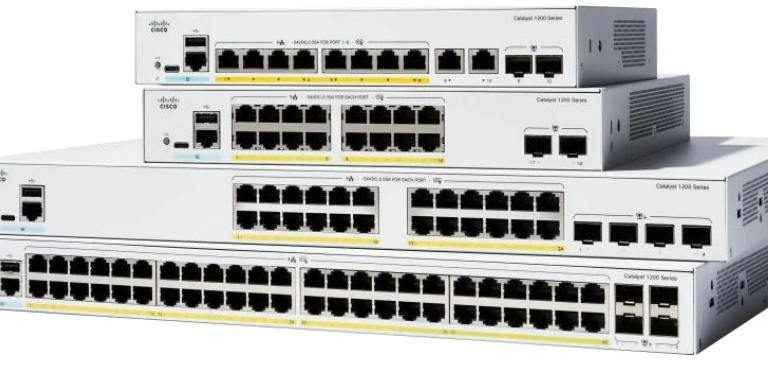

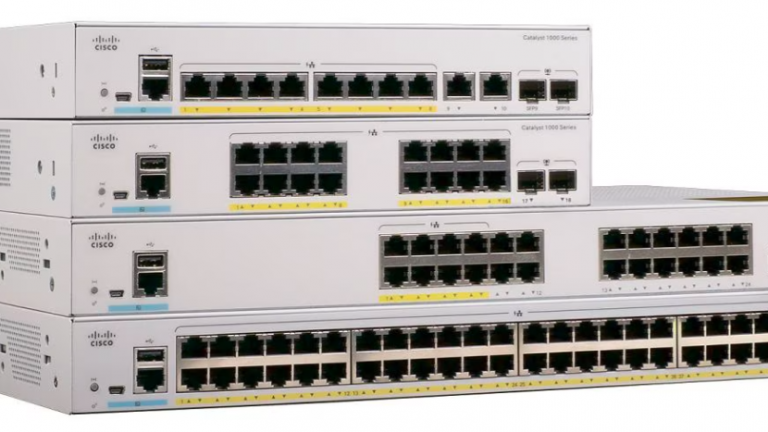

Visão Geral Cisco Catalyst 1000 O Cisco Catalyst 1000 Series é uma linha de switches de camada 2 (Layer 2) fixos, gerenciáveis e voltados para pequenas empresas, filiais e ambientes de IoT críticos. Com port...

Visão Geral do Switch Aruba CX 6100 Switch Aruba CX 6100 representa uma gama moderna de switches de acesso Layer 2 gerenciáveis, voltados a ambientes corporativos, filiais, PMEs e redes de médio porte. Equipado...

1. Visão Geral O Switch Aruba CX 6000 é uma linha de switches de acesso Ethernet gigabit de nível de entrada, indicada para filiais, pequenas e médias empresas. Com sistema operacional AOS-CX (baseado em Linux)...

Melhores Práticas para Implementação do WiFi de Backhaul da Cisco A implementação de uma rede WiFi de backhaul da Cisco em ambientes de mineração e descomissionamento de barragens requer planejamento cuidadoso ...

A importância do Mapa de Calor em Ambientes Industriais baseado em localização e sinal Wi-Fi Ambientes industriais são, por natureza, dinâmicos e desafiadores. Veículos pesados transitam constantemente, operado...